Вирус-шифровальщик. Выстраиваем защиту

Одним из самых проблемных вирусов, с которым я сталкивался — «Вирус-шифровальщик». Это класс программ, направленных на шифрование данных пользователя с целью последующего вымогательства денежных средств у жертвы. Заражение, обычно, происходит при помощи рассылки вложений в электронные письма.

Атака рассчитана на рядового пользователя, на то что он бездумно откроет письмо и запустит вложение.

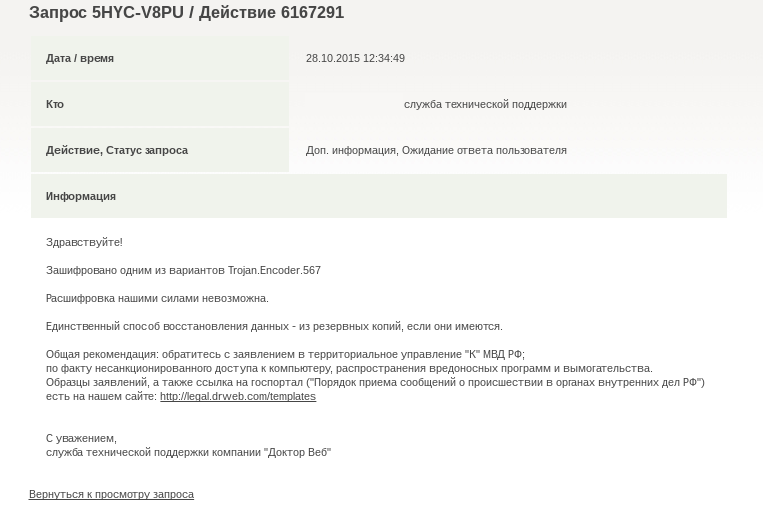

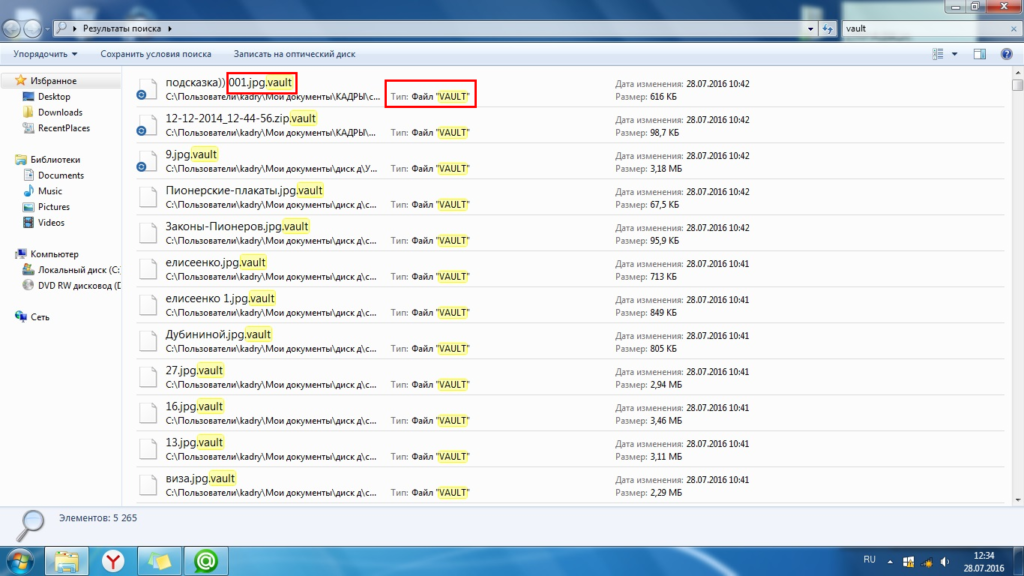

Через некоторое время после того, как я приступил к своим обязанностям заместителя директора по ИКТ в одной из школ Санкт-Петербурга, организация была атакована одним из разновидностей вируса. Мало того, что антивирусная программа просто не «увидела» вирус, так и в расшифровке никто помочь не смог:

Влетело мне тогда от руководства не на шутку — я же отвечаю за информационную безопасность. Сделав соответствующие выводы: подобные атаки продолжаться и повторное заражение — дело времени. Я приступил к разработке системы, которая бы обеспечила максимальную сохранность данных:

- первым делом нужно сохранять документы и их текущие изменения;

- обеспечить хранение данных максимально долгий срок.

- максимально быстро привести персональный компьютер в рабочее состояние.

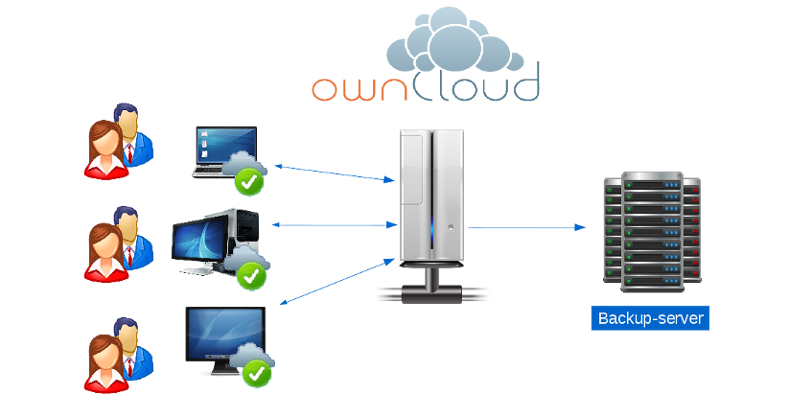

Для этой цели я выбрал систему облачного хранения данных ownCloud.

Доступны клиенты для синхронизации данных с персональным компьютером под управлением Windows, OS X или Linux и с мобильными устройствами на iOS и Android. Кроме того, сохранённые данные доступны через веб-интерфейс ownCloud в любом браузере.

Схема проста:

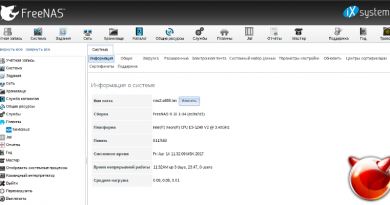

1. выбираем сервер в локальной сети и устанавливаем серверную версию ownCloud;

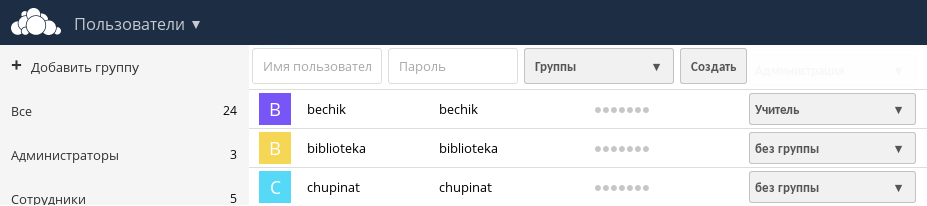

2. регистрируем учетные записи в панели управления ownCloud:

3. на персональных компьютерах организации (хотя бы на самых важных) устанавливаем клиентскую версию ownCloud и настраиваем директории для синхронизации с сервером — это позволит сохранять любые изменения в документах на сервере:

4. данные, находящиеся на сервере бэкапируем раз в сутки и в зависимости от размера дискового пространства сохраняем каждую копию максимально долго (подробнее можно прочитать здесь).

2016-07-21

2016-07-22

2016-07-23

2016-07-24

2016-07-25

2016-07-26

2016-07-27

2016-07-28

После очередной вирусной атаки «вирусом-шифровальщиком»:

1. отключаем от локальной сети (нужно проделать максимально быстро, чтобы заражение не прошло дальше) и изымаем персональный компьютер;

2. «вычищаем» (желательно) разными антивирусами операционную систему;

3. удаляем поврежденные файлы (расшифровать их все равно не получится);

4. находим последнюю версию бэкапа

backup.log

owncloud.sql

owncloud.tar.gz

и копируем сохраненные файлы пользователя вместо зараженных.

5. дело сделано — возвращаем персональный компьютер на место ).

В настоящее время при помощи системы бэкапирования на базе ownCloud мы успешно справились с двумя подобными (больше пока не было) заражениями.

Одним из плюсов использования ownCloud стал тот момент, что к нему можно подключиться из OnlyOffice, т.е файлы с вашего персонального компьютера можно также редактировать on-line (прочитать про настройку подключения можно здесь).

.png)

Идея понятна, но как только вирус изменит док файлы, размер их поменяется и синхронизатор почтет нужным с синхронизировать файлы с облаком. В итоге получаем в облаке заразу. Другое дело если облако допилить, а именно, делать копию вчерашнего бэкапа! и при заражении восстанавливать не сегодняшний, а вчерашний. А вообще на сайте Касперского есть метод, запрещающий выполнение удаленного кода, он не лишним будет!

Это конечно так. поврежденные файлы будут в облаке, но они будут изолированы. А так-как облако на Linux, то вирус не сможет вредить.